Cohesity and Veritas have joined forces!

See why this is a game changer for the data security space.

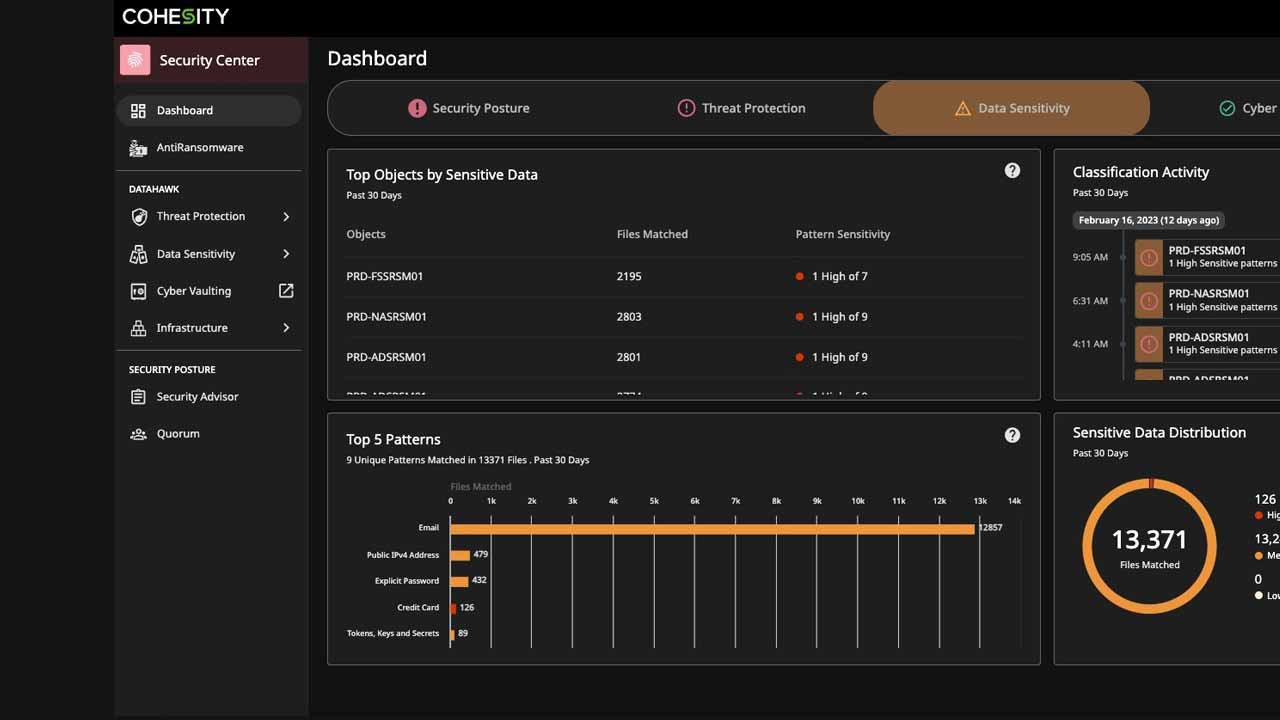

Le centre de sécurité de Cohesity centralise la gestion et la réponse aux ransomwares et autres menaces qui mettent en péril vos données et la réputation de votre entreprise. Ses puissantes capacités de tableau de bord et d'exploration vous permettent d’optimiser la surveillance de la posture de sécurité, la détection des anomalies et des menaces, la classification des données, le suivi de l'activité des utilisateurs et l’isolation des données. Vous pouvez ainsi protéger les données de votre entreprise, détecter une attaque et restaurer rapidement sans payer de rançon. Découvrez comment le centre de sécurité de Cohesity vous offre la visibilité et le contrôle nécessaires pour gérer les menaces complexes d'aujourd'hui.

Identifiez plus rapidement les logiciels malveillants insaisissables grâce à des renseignements sur les menaces capables d’analyser les snapshots de Cohesity à l’aide de flux de menaces ciblés. Utilisez le machine learning (ML) et l’analyse en 1 clic à grande échelle pour simplifier la protection contre les menaces. Élargissez votre détection des menaces grâce à une vaste bibliothèque de règles YARA. Recherchez des indicateurs de compromission (IOC) en créant vos propres règles YARA ou en intégrant des flux de menaces personnalisés.

Trouvez les données sensibles et réglementées, et réduisez les faux positifs grâce à une classification des données basée sur le ML. Notre moteur très précis basé sur le ML classifie les données sensibles automatiquement ou à la demande, notamment les données à caractère personnel (DCP), la norme PCI et la loi HIPAA. Les entreprises peuvent analyser leurs données sensibles pour planifier leur protection et leur sécurité, et évaluer rapidement l'impact d'une attaque par ransomware.

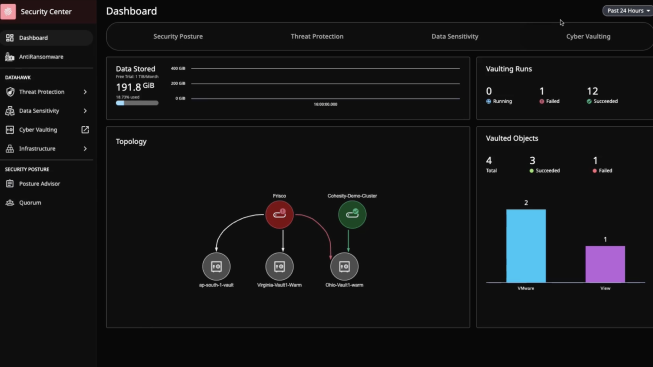

Renforcez la sécurité de vos données pour lutter contre les attaques par ransomware sophistiquées. Ajouter Cohesity FortKnox vous permet de bénéficier des fonctionnalités d’isolation des données et de restauration, et ainsi de renforcer la sécurité et la protection gérées contre les menaces de cybersécurité. Simplifiez les opérations, réduisez les coûts et restaurez en toute confiance après une attaque.

Sécuriser votre périmètre n'est pas suffisant. Seule Cohesity propose :

Une seule plateforme pour la sécurité et la gestion des données

Une intelligence centrée sur les données qui utilise l'IA/le ML pour détecter les anomalies et les menaces

Plus de protection contre les ransomwares et autres menaces à la cyber-résilience

La sécurité est un sport d'équipe. DataHawk s'intègre aux principaux fournisseurs de sécurité du périmètre et des terminaux. Vous bénéficiez ainsi d'une meilleure visibilité et d'alertes actionnables dans votre centre des opérations de sécurité (SOC).

Notre troisième rapport annuel analyse le paysage de la cyber-résilience dans huit pays.

La protection des données et la sécurité des données sont des concepts liés, qui constituent tous deux des éléments essentiels d’une stratégie globale de gestion des données.

La protection des données consiste à protéger les données contre la perte, le vol ou l’altération, et à préserver leur intégrité ainsi que leur disponibilité. Elle implique également de pouvoir les restaurer sous une forme exploitable en cas de besoin. Elle englobe des processus tels que la sauvegarde et la restauration, la restauration massive instantanée, la résilience des données pour la continuité de l’activité, la protection continue des données et la rétention à long terme.

De son côté, la sécurité des données couvre un périmètre plus large et a pour objectif de protéger tous les aspects des données afin d’améliorer la cyber-résilience. La sécurité des données comprend la mise en place de stratégies, de procédures, de processus et de technologies afin de prévenir divers risques et menaces, notamment les accès non autorisés, les violations de données, les cybermenaces et les catastrophes naturelles.

Une protection contre les ransomwares englobe les contrôles de cybersécurité traditionnels, et permet de garantir que les données de sauvegarde sont en sécurité et ne contiennent pas de logiciels malveillants. Elle est associée à une restauration suite à une attaque par ransomware pour que les entreprises puissent résister aux attaques et restaurer leur activité. Cette dernière permet de restaurer les données après une attaque. Une entreprise qui refuse de payer une rançon pour obtenir des clés de déchiffrement peut restaurer les données qu’elle a protégées afin de redémarrer ses processus et ses services.

Pour se protéger contre les ransomwares, il est essentiel de pouvoir à la fois résister aux attaques et restaurer l’activité. Les solutions de cybersécurité traditionnelles permettent de résister aux attaques par ransomware. Elles peuvent notamment détecter les activités inhabituelles, verrouiller l’accès aux serveurs et aux terminaux, et détecter efficacement les logiciels malveillants. La sécurité et la gestion des données vont de pair avec la cybersécurité, et offrent aux entreprises des capacités de cyber-restauration qui leur permettent de ne pas payer de rançon et de restaurer toutes les données affectées. Les solutions de cyber-restauration offrent également une vue unique des données critiques d’une entreprise. Cela signifie que les solutions de restauration peuvent permettre de déjouer les attaques par ransomware en détectant les anomalies et les menaces dans les données protégées, et en s’intégrant aux opérations de sécurité et à la réponse aux incidents existantes.

En ce qui concerne les ransomwares, la question n’est pas de savoir si une attaque va se produire, mais quand. Une simple erreur d’un utilisateur, par exemple un clic sur une pièce jointe dans un e-mail, peut réduire à néant les plus gros efforts de cybersécurité. Les entreprises doivent donc posséder des capacités de restauration fiables si elles refusent de payer les auteurs de ransomwares et ne veulent pas voir leurs activités fortement perturbées. En outre, les fournisseurs obligent désormais les entreprises à mettre en place de solides capacités de restauration pour pouvoir bénéficier d’une cyber-assurance.