Cohesity and Veritas have joined forces!

See why this is a game changer for the data security space.

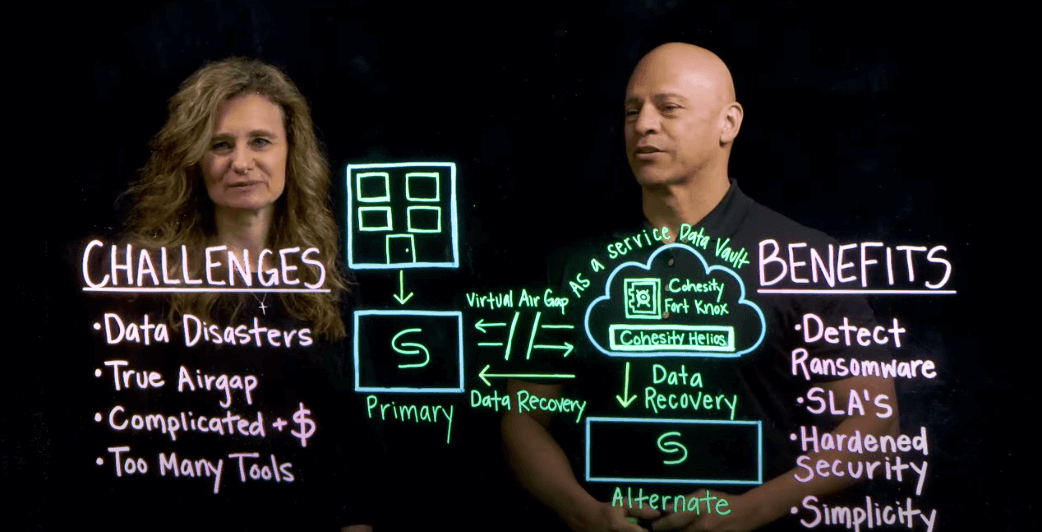

FortKnox est une solution SaaS d'isolation et de restauration des données qui améliore la cyber-résilience en conservant une copie immuable des données dans un coffre-fort dans le cloud géré par Cohesity. FortKnox fournit une couche supplémentaire de protection contre les ransomwares et autres menaces de cybersécurité, simplifie considérablement les opérations, et permet de réduire les coûts. Les entreprises sont ainsi mieux préparées à restaurer en toute confiance suite à une attaque.

Protégez vos données grâce à l'architecture multicouche de défense contre les menaces de Cohesity, qui inclut l’immuabilité, le WORM, un contrôle d'accès, un quorum, un KMS géré par Cohesity, une détection des menaces, etc.

Exploitez les algorithmes de machine learning pour détecter les snapshots de sauvegarde anormaux et réagir rapidement.

Élargissez les investissements existants en matière de sécurité grâce à des intégrations avec SIEM, SOAR, KMS, etc.

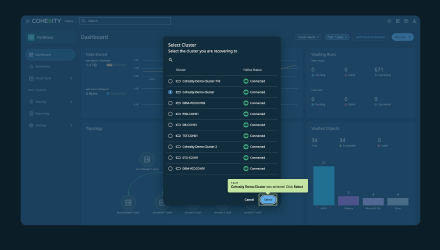

Recherchez des objets gérés dans l'ensemble des clusters Cohesity, et effectuez simplement et rapidement des opérations de protection et de restauration.

Essayez la démoToute la sécurité. Aucune complexité. Il vous suffit de vous connecter, de mettre vos données dans un coffre-fort, et de les restaurer.

Réduisez la complexité et les coûts des approches « maison ». Respectez des SLA exigeants grâce à un service cloud unique et fiable pour le stockage sécurisé et la restauration des données. Pas de coûts additionnels de sortie ou de stockage cloud.

Les fournisseurs de cloud, les SLA en matière de restauration et les budgets varient d'une entreprise à l'autre. Choisissez entre les coffres-forts à chaud et à froid de FortKnox sur AWS ou Microsoft Azure, et sélectionnez l'option qui convient le mieux à votre entreprise.

Surveillez vos coffres-forts de données globaux et recherchez les snapshots anormaux à l'aide d'une interface utilisateur (UI) unique.

Respectez des accords de niveau de service (SLA) exigeants en matière de restauration sans compromettre la sécurité ou l'accessibilité.

Restaurez rapidement et facilement vos données à l'emplacement d'origine ou ailleurs, notamment sur un cloud public ou privé.

Identifiez facilement et avec certitude une copie saine des données à restaurer en cas d'attaque ou de perte des données de sauvegarde suite à un sinistre.

Restaurez rapidement et facilement des volumes entiers ou des fichiers et objets spécifiques tout en garantissant l'intégrité des données.

Notre troisième rapport annuel analyse le paysage de la cyber-résilience dans huit pays.

Un cyber coffre-fort est une copie hors site des données qui est isolée physiquement et logiquement des copies primaires et de sauvegarde pour renforcer la protection contre les ransomwares et autres cybermenaces. Il est généralement doté de nombreuses fonctionnalités de sécurité pour empêcher l’accès aux données du coffre-fort et leur altération.

L’isolation des données est une bonne pratique qui consiste à séparer physiquement, logiquement et opérationnellement une copie des données de la copie primaire pour servir de sauvegarde en cas de perte de données ou d’attaque de cybersécurité.

L’isolation des données permet de fournir une « gold copy » propre des données qui pourra être restaurée si une perte de données ou une violation de la sécurité (par exemple un ransomware) compromet les données primaires. Elle peut également permettre d’obtenir une assurance cybersécurité et de répondre aux exigences en matière de gouvernance et de conformité.